2026.03.31

Blogg: Topp 5 cyberhot och AI-trender från RSAC | Advania

Samtidigt pekar mycket på att cybersäkerhetsläget kommer att bli mer utmanande innan det stabiliseras. Här är de fem mest framträdande hoten och trenderna från RSAC. 1. Cyberattacker sker på minuter – inte dagar AI-drivna...

Våra experter delar med sig

Data Management för affärsvärde och säkerhet

Microsoft pensionerar SMTP AUTH – så påverkas skrivare och skanning

Så skapar du säkra lösenord som håller över tid

AI som drivkraft för framtidens digitala motståndskraft

Advanias strategi för motståndskraft i AI-eran

Spaning: Fyra trender som formar framtidens digitala landskap

Hur AI gör spear-phishing till ett växande hot

Vi reder ut NIS2 – det behöver du veta nu

Framtidens IT-säkerhet med AI, molnsäkerhet och cyber resilience

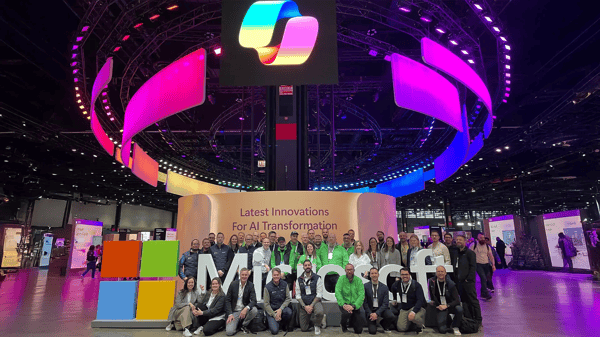

Microsoft Ignite 2024: AI och säkerhet i fokus